Cyber Security

BERITA LAINNYA - 17 March 2023

Cyber Security

Kata "cyberspace" (dari cybernetics dan space) berasal dan pertama kali diperkenalkan oleh penulis novel fiksi ilmiah, William Gibson dalam buku ceritanya, "Burning Chrome", 1982 dan menjadi populer pada novel berikutnya, Neuromancer, 1984 yang menyebutkan bahwa cyberspace merupakan representasi grafis dari data yang diabstraksi dari bank setiap komputer dalam sistem manusia.

Secara Sejarah, Istilah "cyberspace" pertama kali muncul dalam seni visual pada akhir 1960-an, ketika seniman Denmark Susanne Ussing (1940-1998) dan rekan arsiteknya Carsten Hoff membentuk diri mereka sebagai Atelier Cyberspace. Di bawah nama ini keduanya membuat serangkaian instalasi dan gambar berjudul "ruang sensorik" yang didasarkan pada prinsip sistem terbuka yang dapat beradaptasi dengan berbagai pengaruh, seperti gerakan manusia dan perilaku material baru.

Dapat dikatakan sebagai media elektronik dalam jaringan komputer yang banyak dipakai untuk keperluan komunikasi satu arah maupun timbal-balik secara online (terhubung langsung).

Dunia maya ini merupakan integrasi dari berbagai peralatan teknologi komunikasi dan jaringan komputer (sensor, tranduser, koneksi, transmisi, prosesor, signal, pengontrol) yang dapat menghubungkan peralatan komunikasi (komputer, telepon genggam, instrumentasi elektronik, dan lain-lain) yang tersebar di seluruh penjuru dunia secara interaktif.

7 Dampak utama dalam keamanan jasa sistem informasi yaitu:

- Efektifitas

- Efisiensi

- Kerahasiaan (Confidentiality)

- Integritas (Integrity)

- Keberadaan(Availability)

- Kepatuhan(Compliance)

- Keandalan(Reliability)

10 Domain Keamanan data informasi yang utama :

- Akses kontrol sistem yang digunakan

- Telekomunikasi dan jaringan yang dipakai

- Manajemen praktis yang dipakai

- Pengembangan sistem aplikasi yang digunakan

- Cryptografi yang diterapkan

- Arsitektur dari sistem informasi yang diterapkan

- (Sistem) Pengoperasian yang ada

- Busineess Continuity Plan (BCP) dan Disaster Recovery Plan (DRP)

- Kebutuhan Hukum, bentuk investigasi dan kode etik yang diterapkan

- Tata letak fisik dari sistem yang ada

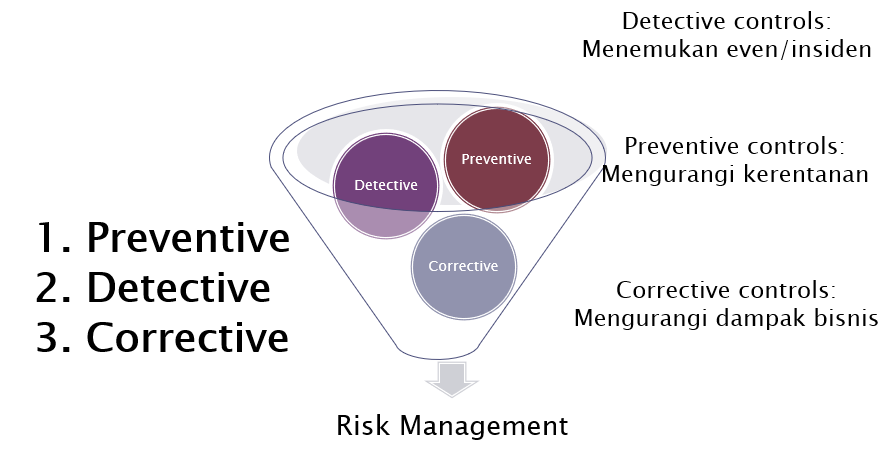

3 Pendekatan Keamanan Sistem Informasi

Langkah-Langkah dalam Pengamanan Informasi

- Pikir sebelum mengeklik suatu tautan/situs

- Jangan percayai siapa pun

- Waspada saat menginstal aplikasi

- Pikirkan frasa dan kalimat, bukan kata sandi

- Dekatkanlah musuhmu, tapi lebih dekatkanlah perangkat (multifaktor) Anda.

- Hindari menggunakan WiFi publik, jika memungkinkan. Ambil langkah pencegahan jika perlu.

- Gunakan HTTPS sebisa mungkin.

- Sign out setelah setiap sesi

- Selalu lakukan pembaruan

- Buatlah cadangan

UU ITE Republik Indonesia

- Undang-undang nomor 11 tahun 2008 adalah UU yang mengatur tentang informasi serta transaksi elektronik, atau teknologi informasi secara umum

- Direvisi dengan UU No. 19 Tahun 2016.

- UU No 27 Tahun 2022 tentag perlindungan data pribadi. Isi UU 27/2022 ITE antara lain: Menyebarkan Video Asusila, Judi Online, Pencemaran Nama Baik, Pemerasan dan Pengancaman, Berita Bohong, Ujaran Kebencian, Teror Online

Perbuatan Lain yang Dilarang UU ITE

1.Mengakses, mengambil, dan meretas sistem elektronik milik orang lain dengan cara apapun (pasal 30)

2.Melakukan intersepsi atau penyadapan terhadap sistem elektronik milik orang lain dari publik ke privat dan sebaliknya (pasal 31)

3.Mengubah, merusak, memindahkan ke tempat yang tidak berhak, menyembunyikan informasi atau dokumen elektronik, serta membuka dokumen atau informasi rahasia (pasal 32)

4.Mengganggu sistem elektronik (pasal 33)

5.Menyediakan perangkat keras atau perangkat lunak, termasuk sandi komputer dan kode akses untuk pelanggar larangan yang telah disebutkan (pasal 34)

6.Pemalsuan dokumen elektronik dengan cara manipulasi, penciptaan, perubahan, penghilangan, dan pengrusakan (pasal 35).

Informasi Terkini seputar sekolah kristen BPK PENABUR

Daftar Indeks Berita Terbaru dari BPK Penabur